Компания AirPatrol представила технологию беспроводной безопасности ZoneDefense. Это система, использующая совершено новый подход к вопросу предотвращения утечек конфиденциальных корпоративных данных.

Компания AirPatrol представила технологию беспроводной безопасности ZoneDefense. Это система, использующая совершено новый подход к вопросу предотвращения утечек конфиденциальных корпоративных данных.

Эта технология довольно узко специализирована и направлена на предотвращение утечек данных посредством мобильных устройств и приложений. Система ZoneDefense внедряется в структуру защищаемого здания, её элементы находятся в каждом помещении контролируемого объекта и определяют местоположение любого мобильного устройства с точностью до двух метров.

Но на этом функциональность системы только начинается. Она позволяет не только обнаружить устройства в пределах защищённого объекта, но и заставить их работать по заранее настроенным внутренним правилам системы. Опираясь на эти правила, ZoneDefense может либо разрешать, либо блокировать работу как самих устройств, так и конкретных мобильных приложений, используя информацию о принадлежности мобильного устройства конкретному сотруднику, типе запущенного приложения, направление движения пользователя и даже нахождения поблизости других устройств.

Эта система также может объявить тревогу, предупреждая службу охраны о вероятной утечке данных или просто нахождении подозрительного устройства в неположенном месте.

Согласно результатам исследования Фонда Развития Интернета, дети в странах Европы и СНГ в большинстве случаев знают об глобальной сети больше, чем их родители.

Согласно результатам исследования Фонда Развития Интернета, дети в странах Европы и СНГ в большинстве случаев знают об глобальной сети больше, чем их родители. Немецкий специалист по сетевой безопасности и криптографии Карстен Нол (Karsten Nohl) сообщил о создании довольно просто технологии по перехвату и дешифровке данных, передаваемых по мобильной технологии GPRS.

Немецкий специалист по сетевой безопасности и криптографии Карстен Нол (Karsten Nohl) сообщил о создании довольно просто технологии по перехвату и дешифровке данных, передаваемых по мобильной технологии GPRS.

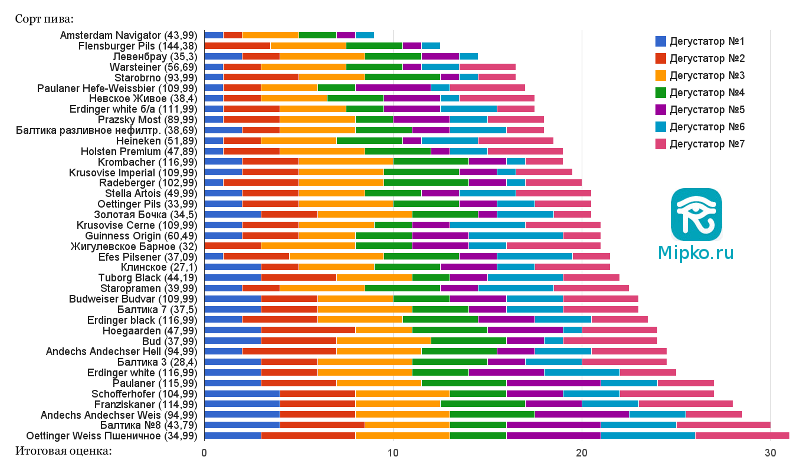

Data mining (датамайнинг, глубинный анализ данных) — собирательное название, используемое для обозначения совокупности методов обнаружения в данных ранее неизвестных, нетривиальных, практически полезных и доступных интерпретации знаний, необходимых для принятия решений в различных сферах человеческой деятельности.

Data mining (датамайнинг, глубинный анализ данных) — собирательное название, используемое для обозначения совокупности методов обнаружения в данных ранее неизвестных, нетривиальных, практически полезных и доступных интерпретации знаний, необходимых для принятия решений в различных сферах человеческой деятельности.

Сегодня в сети возник небольшой скандал, связанный с плагин для Firefox и Internet Explorer Ant Video Downloader and Player, который кроме выполнения своих основных функций (загрузка видео) ещё и шпионит за теми, кто его установил.

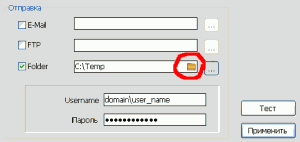

Сегодня в сети возник небольшой скандал, связанный с плагин для Firefox и Internet Explorer Ant Video Downloader and Player, который кроме выполнения своих основных функций (загрузка видео) ещё и шпионит за теми, кто его установил. Руководители компаний по всему миру постепенно осознают важность качественного мониторинга своих подчинённых как со стороны информационной безопасности бизнеса, так и со стороны производительности персонала. А спрос, как известно, рождает предложение.

Руководители компаний по всему миру постепенно осознают важность качественного мониторинга своих подчинённых как со стороны информационной безопасности бизнеса, так и со стороны производительности персонала. А спрос, как известно, рождает предложение. Компания Symantec (известный разработчик ПО в сфере информационной безопасности) предупреждает о том, что в одной из самых популярных сетей мира Facebook.com в течение нескольких лет возможно происходила утечка персональных данных пользователей.

Компания Symantec (известный разработчик ПО в сфере информационной безопасности) предупреждает о том, что в одной из самых популярных сетей мира Facebook.com в течение нескольких лет возможно происходила утечка персональных данных пользователей.